Una vulnerabilidad en el plugin wpDiscuz permite ejecutar código de forma remota

Recientemente, el equipo de Wordfence Threat Intelligence detectó una vulnerabilidad crítica en el plugin wpDiscuz que permite ejecutar código de forma remota en una página web o blog. Una vez reportado el error, el pasado 23 de julio, los desarrolladores liberaron una nueva versión para corregir este fallo de seguridad.

Según los datos del repositorio oficial de WordPress, se estima que este plugin está activo en más de 70.000 instalaciones y que 45.000 páginas web podrían estar en riesgo.

Las versiones afectadas de wpDiscuz van desde la 7.0.0 hasta la 7.0.4.

¿En qué consiste esta vulnerabilidad?

Si utilizas wpDiscuz en tu blog, sabrás que este complemento te permite añadir funcionalidades extra al sistema de comentarios de WordPress; cambiar el diseño, permitir a los usuarios loguearse con sus perfiles de redes sociales, realizar votaciones, recibir notificaciones en tiempo real, etc.

Realmente el funcionamiento de wpDiscuz es muy similar a Disqus o Jetpack Comments.

A partir de la versión 7.0.0 de wpDiscuz se ampliaron todavía más las funcionalidades y los usuarios también podían subir imágenes en sus comentarios. Esta «mejora» fue la desencadenante de este agujero de seguridad, dejando una puerta por la que los hackers podían entrar muy fácilmente.

Aunque inicialmente el plugin solamente estaba pensado para subir imágenes, debido a un error en las funciones de detección del tipo de archivo MIME que se utilizaron, los usuarios podían subir otro tipo de archivos, por ejemplo, archivos PHP. De esta forma, un usuario malintencionado puede ejecutar código malicioso (RCE) poniendo en riesgo la seguridad de tu página web e incluso la de tu cuenta de hosting.

Puedes consultar toda la información referente a esta vulnerabilidad en la página oficial de Wordfence.

¿Y ahora que tengo que hacer?

Lo primero de todo, revisa si tienes el plugin wpDiscuz instalado en tu página web. Puedes comprobarlo accediendo al panel de administración de tu web, pulsando sobre la sección «Plugins».

Si lo tienes instalado, fíjate en qué versión de wpDiscuz estás utilizando. Si tu versión se encuentra entre la 7.0.0 o 7.0.4, debes actualizar el plugin lo antes posible para corregir esta vulnerabilidad.

¿Ya tienes la versión 7.0.5 o superior? Entonces respira, estás a salvo 🙂

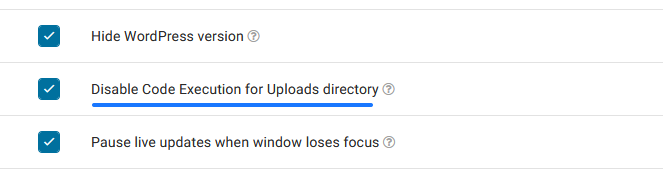

Si eres usuario de Wordfence, revisa la configuración de tu sitio:

Tanto si utilizas la versión gratuita de Wordfence o la versión premium, es importante que sepas que dispones de una opción para deshabilitar la ejecución de código en el directorio de subidas de archivos.

Activando esta opción, Wordfence añadirá las siguientes líneas en el .htaccess para evitar que se ejecute cualquier código PHP en el directorio de cargas:

# BEGIN Wordfence code execution protection <IfModule mod_php5.c> php_flag engine 0 </IfModule> <IfModule mod_php7.c> php_flag engine 0 </IfModule> AddHandler cgi-script .php .phtml .php3 .pl .py .jsp .asp .htm .shtml .sh .cgi Options -ExecCGI # END Wordfence code execution protection

Combina buenas prácticas y herramientas de seguridad web

No es la primera vez que insisto en la importancia de mantener tu web siempre al día.

Cuando se liberan actualizaciones en plugins, plantillas o en el core de WordPress no siempre son para mejoras en el funcionamiento, muchas veces corrigen problemas de seguridad que pueden afectar gravemente a la seguridad de tu sitio. Y esto que ocurre con wpDiscuz no es algo excepcional, ni mucho menos.

Hace tiempo, una brecha en ThemeGrill Demo Importer permitía acceder al backend como administrador. Otra vulnerabilidad en el plugin Easy SMTP permitía a cualquier usuario tomar el control de la toda la web. Un fallo de seguridad en InfiniteWP Client permitía acceder a WordPress sin contraseña… Y créeme que esto son solo unos pocos ejemplos.

Ningún plugin, ni plantilla, ni siquiera el core de WordPress está a salvo de una vulnerabilidad que pueda poner tu web patas arriba.

Asa mejor forma de proteger tu web es llevar a cabo medidas proactivas y también utilizar buenas herramientas de seguridad web.

En LucusHost, todos nuestros planes de Hosting WordPress incluyen Imunify360, uno de los sistemas de seguridad web más completos y avanzados del mercado: detecta y bloquea ataques en tiempo real, elimina malware, dispone de KernelCare y proteger tu dominio con un sistema de reputación proactiva… En definitiva, una suite integral de seguridad para mantener tu web a salvo 🙂

Otra herramienta imprescindible: Premim Backup. Las copias de seguridad web son importantísimas, por eso, siempre hacemos dos al día de forma automática de tu cuenta y las guardamos hasta seis meses. Así, desde tu área de cliente siempre podrás acceder a ellas para descargarlas o hacer cualquier restauración si la necesitases.

Alex

Posted at 19:45h, 13 octubrePor eso es muy importante mantener las actualizaciones constantes

María Acibeiro

Posted at 09:12h, 14 octubreExacto Alex, muy importante mantener WordPress siempre al día 🙂